Moderní použití kryptologie: Porovnání verzí

(Zrušena verze 14207 od uživatele Simona.Kubisova (diskuse)) |

|||

| Řádek 4: | Řádek 4: | ||

* [[Kryptografie]] - zabývá se šifrovacími algoritmy a konstrukcí šifrovacích klíčů | * [[Kryptografie]] - zabývá se šifrovacími algoritmy a konstrukcí šifrovacích klíčů | ||

* [[Kryptoanalýza]] - snaží se zajistit dešifrovací kód a prolomit šifrovací algoritmy | * [[Kryptoanalýza]] - snaží se zajistit dešifrovací kód a prolomit šifrovací algoritmy | ||

| − | * [[Steganografie]] - snaží se zakrýt existenci tajné zprávy <ref name="piper">PIPER, Fred a MURPHY, Sean. <i>Kryptografie</i>. 1. vyd | + | * [[Steganografie]] - snaží se zakrýt existenci tajné zprávy <ref name="piper">PIPER, Fred a MURPHY, Sean. <i>Kryptografie</i>. 1. vyd. Praha: Dokořán, 2006, 157 s. ISBN 80-7363-074-5.</ref> |

| + | |||

| + | Z hlediska historického dělíme kryptologii na dvě skupiny: | ||

| + | * Klasická kryptologie | ||

| + | * Moderní kryptologie | ||

== Základní pojmy moderní kryptologie == | == Základní pojmy moderní kryptologie == | ||

=== Šifrovací algoritmus === | === Šifrovací algoritmus === | ||

| − | Algoritmus, který se snaží zašifrovat důležitá data. K šifrování a dešifrování těchto dat může být použit různý šifrovací klíč. | + | [[Algoritmus]], který se snaží zašifrovat důležitá data. K šifrování a dešifrování těchto dat může být použit různý šifrovací klíč. |

=== Kódovací algoritmus === | === Kódovací algoritmus === | ||

| Řádek 14: | Řádek 18: | ||

=== Prolomení algoritmu === | === Prolomení algoritmu === | ||

| − | K prolomení dochází, pokud je možno chráněná data přečíst, aniž by byl znám šifrovací klíč nebo kódovací algoritmus.<ref name="doseděl"/> | + | K prolomení dochází, pokud je možno chráněná data přečíst, aniž by byl znám [[šifrovací klíč]] nebo kódovací algoritmus.<ref name="doseděl"/> |

Další důležité pojmy z oblasti kryptologie viz [[Základní pojmy v kryptologii]] | Další důležité pojmy z oblasti kryptologie viz [[Základní pojmy v kryptologii]] | ||

| Řádek 20: | Řádek 24: | ||

== Dělení moderní kryptografie == | == Dělení moderní kryptografie == | ||

=== [[Symetrická kryptografie]] === | === [[Symetrická kryptografie]] === | ||

| − | Symetrická kryptografie využívá pro šifrování i dešifrování zprávy jeden klíč. Využívá se ve všech tradičních formách šifrování, které byly objeveny do 70. let 20. století. Výhodou je nízká výpočetní náročnost při vytváření a rychlost. Naopak nevýhodou je, že obě strany musí spolu sdílet tajný klíč, na kterém se musí předem dohodnout nebo jej předem náhodně vygenerovat. Na správu a počet klíčů je symetrická kryptografie velice náročná. Aby se předešlo vyzrazení, často se symetrické šifry používají v kombinaci se šifrou asymetrickou. Symetrické šifry dále dělíme na šifry blokové a proudové.<ref name="singh">SINGH, Simon. <i>Kniha kódů a šifer: tajná komunikace od starého Egypta po kvantovou kryptografii</i>. 2. vyd | + | Symetrická kryptografie využívá pro šifrování i dešifrování zprávy jeden klíč. Využívá se ve všech tradičních formách [[šifrování]], které byly objeveny do 70. let 20. století. Výhodou je nízká výpočetní náročnost při vytváření a rychlost. Naopak nevýhodou je, že obě strany musí spolu sdílet tajný klíč, na kterém se musí předem dohodnout nebo jej předem náhodně vygenerovat. Na správu a počet klíčů je symetrická kryptografie velice náročná. Aby se předešlo vyzrazení, často se symetrické šifry používají v kombinaci se šifrou asymetrickou. Symetrické šifry dále dělíme na šifry blokové a proudové.<ref name="singh">SINGH, Simon. <i>Kniha kódů a šifer: tajná komunikace od starého Egypta po kvantovou kryptografii</i>. 2. vyd. Praha: Dokořán, 2009, 382 s. ISBN 978-80-7363-268-7.</ref> |

| − | [[Soubor:Symetrická šifra.png|thumb|Symetrická šifra]] | + | [[Soubor:Symetrická šifra.png|thumb|Obr. 1 Symetrická šifra]] |

==== Blokové a proudové šifry ==== | ==== Blokové a proudové šifry ==== | ||

[[Blokové šifry]] používají algoritmy, které otevřený text šifrují po blocích.<br /> | [[Blokové šifry]] používají algoritmy, které otevřený text šifrují po blocích.<br /> | ||

| Řádek 37: | Řádek 41: | ||

:- nevýhodou je stále stejné šifrování prvního bloku a to v módu ECB | :- nevýhodou je stále stejné šifrování prvního bloku a to v módu ECB | ||

| − | Další dva módy přepínají blokovací šifru do proudového režimu. Data jsou u těchto módů šifrována pomocí posloupnosti pseudonáhodných čísel, která jsou generována zpětnou vazbou. | + | Další dva módy přepínají blokovací šifru do proudového režimu. Data jsou u těchto módů šifrována pomocí posloupnosti [[generátor pseudonáhodných čísel|pseudonáhodných čísel]], která jsou generována zpětnou vazbou. |

* '''CFB (Cipher Feedback Mode)''' | * '''CFB (Cipher Feedback Mode)''' | ||

:- ''„generátor pseudonáhodných čísel je řízen symboly šifrovaného textu”''<ref name="doseděl"/> | :- ''„generátor pseudonáhodných čísel je řízen symboly šifrovaného textu”''<ref name="doseděl"/> | ||

| Řádek 52: | Řádek 56: | ||

==== Algoritmy symetrické kryptografie ==== | ==== Algoritmy symetrické kryptografie ==== | ||

Při tvorbě těchto algoritmů se používají dvě techniky, [[substituce]] a [[transpozice]]. | Při tvorbě těchto algoritmů se používají dvě techniky, [[substituce]] a [[transpozice]]. | ||

| − | * '''Substituční | + | * '''Substituční šifry''' |

| − | :- během šifrování | + | :- písmena ve zprávě zachovávají svou pozici, ale během šifrování jsou nahrazena jinými znaky |

| − | + | * '''Transpoziční šifry''' | |

| − | + | :- písmena si zachovávají svou totožnost, ale během šifrování se každé písmeno ve zprávě přemístí na jinou pozici<ref name="adams">ADAMS, Simon. <i>Šifry a kódy: od hieroglyfů po hackery</i>. 1. vyd. Praha: Slovart, 2003, 96 s. ISBN 80-7209-503-X.</ref> | |

| + | V moderní kryptologii se využívají '''šifrovací algoritmy''', které tyto dvě techniky '''kombinují'''. | ||

| + | * '''[[DES|DES]] (Data Encryption Standard)''' | ||

| + | :- symetrická bloková šifra, která má 2<sup>56</sup> klíčů | ||

| + | :- nejširší využití našla ve '''finančním sektoru''' | ||

| + | :- je však snadno prolomitelná, klíč se v dnešní době dá vyhledat během jediného dne | ||

| + | :- v současnosti se proto DES používá ve verzi zvané '''trojitý DES''' => klíč se skládá ze dvou až tří DES klíčů (112 nebo 168 bitů) | ||

| + | * '''[[AES|AES]] (Advanced Encryption Standard)''' | ||

| + | :- šifrovací algoritmus pro '''ochranu elektronických dat''', který s původním názvem Rijndael zvítězil v soutěži pořádané [[Národní institut pro standardy a technologie|Národním institutem pro standardy a technologie]] (NIST) | ||

| + | :- jedná se o symetrickou blokovou šifru, která k šifrování a dešifrování využívá jeden klíč | ||

| + | :- délka klíče je může nabývat hodnoty 128, 192 a 256 bitů, měl by tak být odolný proti [[útok hrubou silou|útokům hrubou silou]]<ref name="piper"/> | ||

| + | * '''[[IDEA|IDEA]] (International Data Encryption Algorithm)''' | ||

| + | :- bloková šifra, která používá 128-bitový klíč a šifruje bloky o délce 64 bitů | ||

| + | :- byla používána v [[Pretty Good Privacy]] (PGP) = počítačový program sloužící k '''šifrování a podepisování'''<ref name="vondruška">VONDRUŠKA, Pavel. <i>Kryptologie, šifrování a tajná písma</i>. 1. vyd. Praha: Albatros, 2006, 340 s. ISBN 80-00-01888-8.</ref> | ||

| + | * '''[[RC2]] (zkratka autorova pseudonymu Rivest Cipher)''' | ||

| + | :- bloková šifra, která pracuje s 64-bitovými bloky dat, autorem je Ronald Rivest | ||

| + | :- délka klíče se může měnit | ||

| + | *'''[[RC4]] (zkratka autorova pseudonymu Rivest Cipher)''' | ||

| + | :- proudová šifra, používá se např. pro '''šifrovaný přenos [[webové stránky|webových stránek]]''' | ||

| + | :- patent patří stejně jako u RC2 firmě RSA | ||

| + | :- až do roku 1994 byl tento algoritmus tajen<ref name="doseděl"/> | ||

| + | === [[Asymetrická kryptografie|Asymetrická kryptografie]] === | ||

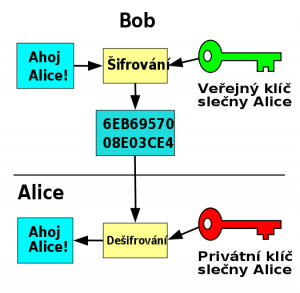

| + | Asymetrická kryptografie využívá pro šifrování a dešifrování zprávy rozdílné klíče. Každý uživatel si tak nastaví veřejný šifrovací klíč a dešifrovací klíč soukromý. Soukromý klíč musí zůstat v tajnosti. | ||

| + | [[Soubor:Asymetrická kryptografie.svg.png|thumb|Obr. 2 Asymetrická šifra]] | ||

| Řádek 70: | Řádek 97: | ||

=== Reference === | === Reference === | ||

<references/> | <references/> | ||

| + | |||

| + | === Použitá literatura === | ||

| + | DOSEDĚL, Tomáš. <i>Počítačová bezpečnost a ochrana dat</i>. 1. vyd. Brno: Computer Press, 2004, 190 s. ISBN 80-251-0106-1.<br /> | ||

| + | PIPER, Fred a MURPHY, Sean. <i>Kryptografie</i>. 1. vyd. Praha: Dokořán, 2006, 157 s. ISBN 80-736-3074-5.<br /> | ||

| + | SINGH, Simon. <i>Kniha kódů a šifer: tajná komunikace od starého Egypta po kvantovou kryptografii</i>. 2. vyd. Praha: Dokořán, 2009, 382 s. ISBN 978-80-7363-268-7.<br /> | ||

| + | ADAMS, Simon. <i>Šifry a kódy: od hieroglyfů po hackery</i>. 1. vyd. Praha: Slovart, 2003, 96 s. ISBN 80-7209-503-X.<br /> | ||

| + | VONDRUŠKA, Pavel. <i>Kryptologie, šifrování a tajná písma</i>. 1. vyd. Praha: Albatros, 2006, 340 s. ISBN 80-00-01888-8. | ||

| + | |||

| + | === Zdroje obrázků === | ||

| + | Obr. 1 Wikimedia commons http://commons.wikimedia.org/wiki/File:Symetrick%C3%A1_%C5%A1ifra.png?uselang=cs<br /> | ||

| + | Obr. 2 Wikimedia commons http://commons.wikimedia.org/wiki/File:Asymetrick%C3%A1_kryptografie.svg | ||

Verze z 17. 1. 2015, 01:19

„Kryptologie je matematický vědní obor, který se zabývá šifrovacími a kódovacími algoritmy.”[1]

Kryptologie se dále dělí na tři skupiny:

- Kryptografie - zabývá se šifrovacími algoritmy a konstrukcí šifrovacích klíčů

- Kryptoanalýza - snaží se zajistit dešifrovací kód a prolomit šifrovací algoritmy

- Steganografie - snaží se zakrýt existenci tajné zprávy [2]

Z hlediska historického dělíme kryptologii na dvě skupiny:

- Klasická kryptologie

- Moderní kryptologie

Základní pojmy moderní kryptologie

Šifrovací algoritmus

Algoritmus, který se snaží zašifrovat důležitá data. K šifrování a dešifrování těchto dat může být použit různý šifrovací klíč.

Kódovací algoritmus

Algoritmus, který také chrání data, ale nevyužívá k tomu žádný šifrovací klíč. Data jsou utajena samotným algoritmem. Může se jednat např. o data v jiném jazyce, která budou rozluštěna pouze těmi, kteří daným jazykem hovoří.

Prolomení algoritmu

K prolomení dochází, pokud je možno chráněná data přečíst, aniž by byl znám šifrovací klíč nebo kódovací algoritmus.[1]

Další důležité pojmy z oblasti kryptologie viz Základní pojmy v kryptologii

Dělení moderní kryptografie

Symetrická kryptografie

Symetrická kryptografie využívá pro šifrování i dešifrování zprávy jeden klíč. Využívá se ve všech tradičních formách šifrování, které byly objeveny do 70. let 20. století. Výhodou je nízká výpočetní náročnost při vytváření a rychlost. Naopak nevýhodou je, že obě strany musí spolu sdílet tajný klíč, na kterém se musí předem dohodnout nebo jej předem náhodně vygenerovat. Na správu a počet klíčů je symetrická kryptografie velice náročná. Aby se předešlo vyzrazení, často se symetrické šifry používají v kombinaci se šifrou asymetrickou. Symetrické šifry dále dělíme na šifry blokové a proudové.[3]

Blokové a proudové šifry

Blokové šifry používají algoritmy, které otevřený text šifrují po blocích.

Proudové šifry otevřený text šifrují po jednotlivých bitech.

Oba typy šifrování se dost prolínají, dochází k přepínání mezi jednotlivými šiframi, v krajním případě může také délka bloku degradovat na velikost jednoho znaku.

Blokové šifrování je snadno prolomitelné, proto bylo vyvinuto pět módů činnosti.[1]

Módy činnosti blokových šifer

- ECB (Electronic Cipher Book)

- - základní mód, každému bloku otevřeného textu přiřadí jeden blok šifrovaného textu

- - velice snadno prolomitelný

- CBC (Cipher Block Chaining)

- - mód, který se snaží zavést nějakou závislost mezi šifrovanými bloky => využívá k tomu nonekvivalenci (XOR)

- - nevýhodou je stále stejné šifrování prvního bloku a to v módu ECB

Další dva módy přepínají blokovací šifru do proudového režimu. Data jsou u těchto módů šifrována pomocí posloupnosti pseudonáhodných čísel, která jsou generována zpětnou vazbou.

- CFB (Cipher Feedback Mode)

- - „generátor pseudonáhodných čísel je řízen symboly šifrovaného textu”[1]

- - zpětná vazba až v úplném výstupu šifrovacího zařízení

- OFB (Output Feedback Mode)

- - „generátor pseudonáhodných čísel je řízen výstupem samotného generátoru”[1]

- - zde je zpětná vazba již z výstupu generátoru

Pátý mód se používá ke zvýšení délky klíče.

- EDE (Encryption-Decryption-Encryption)

- - tři šifrovací bloky zapojené do série

- - první a poslední blok je šifrován stejným klíčem K1, prostřední blok pak šifrovaná data dešifruje druhým klíčem K2[1]

Algoritmy symetrické kryptografie

Při tvorbě těchto algoritmů se používají dvě techniky, substituce a transpozice.

- Substituční šifry

- - písmena ve zprávě zachovávají svou pozici, ale během šifrování jsou nahrazena jinými znaky

- Transpoziční šifry

- - písmena si zachovávají svou totožnost, ale během šifrování se každé písmeno ve zprávě přemístí na jinou pozici[4]

V moderní kryptologii se využívají šifrovací algoritmy, které tyto dvě techniky kombinují.

- DES (Data Encryption Standard)

- - symetrická bloková šifra, která má 256 klíčů

- - nejširší využití našla ve finančním sektoru

- - je však snadno prolomitelná, klíč se v dnešní době dá vyhledat během jediného dne

- - v současnosti se proto DES používá ve verzi zvané trojitý DES => klíč se skládá ze dvou až tří DES klíčů (112 nebo 168 bitů)

- AES (Advanced Encryption Standard)

- - šifrovací algoritmus pro ochranu elektronických dat, který s původním názvem Rijndael zvítězil v soutěži pořádané Národním institutem pro standardy a technologie (NIST)

- - jedná se o symetrickou blokovou šifru, která k šifrování a dešifrování využívá jeden klíč

- - délka klíče je může nabývat hodnoty 128, 192 a 256 bitů, měl by tak být odolný proti útokům hrubou silou[2]

- IDEA (International Data Encryption Algorithm)

- - bloková šifra, která používá 128-bitový klíč a šifruje bloky o délce 64 bitů

- - byla používána v Pretty Good Privacy (PGP) = počítačový program sloužící k šifrování a podepisování[5]

- RC2 (zkratka autorova pseudonymu Rivest Cipher)

- - bloková šifra, která pracuje s 64-bitovými bloky dat, autorem je Ronald Rivest

- - délka klíče se může měnit

- RC4 (zkratka autorova pseudonymu Rivest Cipher)

- - proudová šifra, používá se např. pro šifrovaný přenos webových stránek

- - patent patří stejně jako u RC2 firmě RSA

- - až do roku 1994 byl tento algoritmus tajen[1]

Asymetrická kryptografie

Asymetrická kryptografie využívá pro šifrování a dešifrování zprávy rozdílné klíče. Každý uživatel si tak nastaví veřejný šifrovací klíč a dešifrovací klíč soukromý. Soukromý klíč musí zůstat v tajnosti.

Zdroje

Reference

- ↑ 1,0 1,1 1,2 1,3 1,4 1,5 1,6 DOSEDĚL, Tomáš. Počítačová bezpečnost a ochrana dat. 1. vyd. Brno: Computer Press, 2004, 190 s. ISBN 80-251-0106-1.

- ↑ 2,0 2,1 PIPER, Fred a MURPHY, Sean. Kryptografie. 1. vyd. Praha: Dokořán, 2006, 157 s. ISBN 80-7363-074-5.

- ↑ SINGH, Simon. Kniha kódů a šifer: tajná komunikace od starého Egypta po kvantovou kryptografii. 2. vyd. Praha: Dokořán, 2009, 382 s. ISBN 978-80-7363-268-7.

- ↑ ADAMS, Simon. Šifry a kódy: od hieroglyfů po hackery. 1. vyd. Praha: Slovart, 2003, 96 s. ISBN 80-7209-503-X.

- ↑ VONDRUŠKA, Pavel. Kryptologie, šifrování a tajná písma. 1. vyd. Praha: Albatros, 2006, 340 s. ISBN 80-00-01888-8.

Použitá literatura

DOSEDĚL, Tomáš. Počítačová bezpečnost a ochrana dat. 1. vyd. Brno: Computer Press, 2004, 190 s. ISBN 80-251-0106-1.

PIPER, Fred a MURPHY, Sean. Kryptografie. 1. vyd. Praha: Dokořán, 2006, 157 s. ISBN 80-736-3074-5.

SINGH, Simon. Kniha kódů a šifer: tajná komunikace od starého Egypta po kvantovou kryptografii. 2. vyd. Praha: Dokořán, 2009, 382 s. ISBN 978-80-7363-268-7.

ADAMS, Simon. Šifry a kódy: od hieroglyfů po hackery. 1. vyd. Praha: Slovart, 2003, 96 s. ISBN 80-7209-503-X.

VONDRUŠKA, Pavel. Kryptologie, šifrování a tajná písma. 1. vyd. Praha: Albatros, 2006, 340 s. ISBN 80-00-01888-8.

Zdroje obrázků

Obr. 1 Wikimedia commons http://commons.wikimedia.org/wiki/File:Symetrick%C3%A1_%C5%A1ifra.png?uselang=cs

Obr. 2 Wikimedia commons http://commons.wikimedia.org/wiki/File:Asymetrick%C3%A1_kryptografie.svg